以前は、GUIインターフェイスで設定を有効にすることで、CiscoスイッチへのSSHアクセスを有効にする方法について説明しました。 暗号化された接続を介してスイッチのCLIにアクセスしたい場合、これは素晴らしいですが、それでもユーザー名とパスワードだけに依存します。

非常に機密性の高いネットワークでこのスイッチを使用している場合は、SSH接続で公開鍵認証を有効にすることを検討してください。 実際には、最大限のセキュリティを確保するために、スイッチへのアクセスにユーザー名/パスワードと公開鍵認証を有効にすることができます。

この記事では、SG300シスコスイッチで公開鍵認証を有効にする方法と、puTTYGenを使用して公開鍵と秘密鍵のペアを生成する方法について説明します。 それでは、新しいキーを使用してログインする方法を紹介します。 さらに、キーを使ってログインするか、ユーザーにプライベートキーを使ってユーザー名とパスワードを入力させることができるように設定する方法を紹介します。

注 :このチュートリアルを始める前に、スイッチでSSHサービスがすでに有効になっていることを確認してください。これについては、前のリンクで説明しました。

公開鍵によるSSHユーザー認証を有効にする

全体的に見て、SSHで公開鍵認証を機能させるプロセスは簡単です。 私の例では、WebベースのGUIを使って機能を有効にする方法を紹介します。 私は、公開鍵認証を有効にするためにCLIインターフェースを使用しようとしましたが、それは私の秘密RSA鍵のフォーマットを受け入れませんでした。

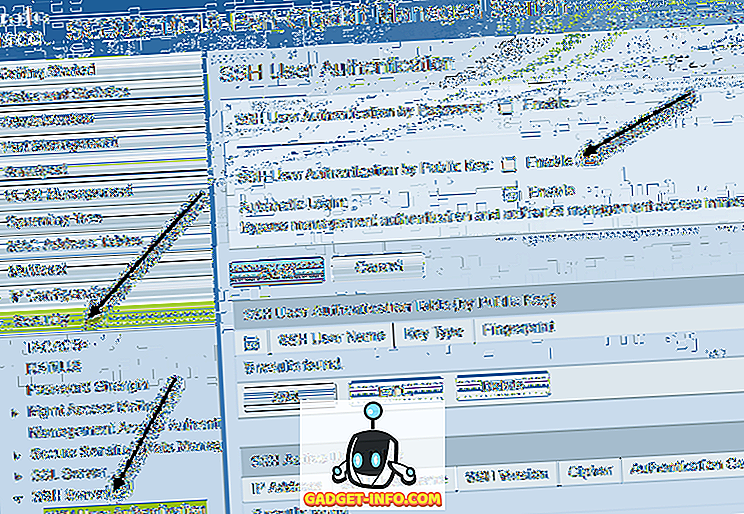

これがうまくいったら、この投稿をCLIコマンドで更新します。これにより、今のところGUIを通じて実行することができます。 まず、[ セキュリティ ]、[ SSHサーバー ]、[ SSHユーザー認証 ]の順にクリックします。

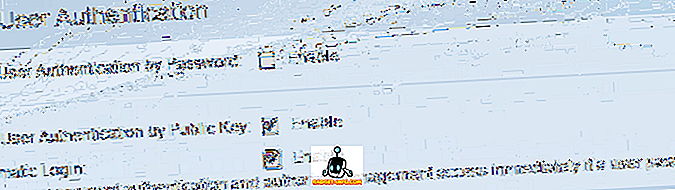

右側のペインで、先に進み、公開鍵によるSSHユーザー認証の横にある有効化ボックスをチェックします 。 適用ボタンをクリックして変更を保存します。 自動ログインの横にある有効ボタンをチェックしないでください。

今度はSSHユーザー名を追加する必要があります。 ユーザーを追加する前に、まず公開鍵と秘密鍵を生成する必要があります。 この例では、puTTYに付属するプログラムであるpuTTYGenを使用します。

秘密鍵と公開鍵を生成する

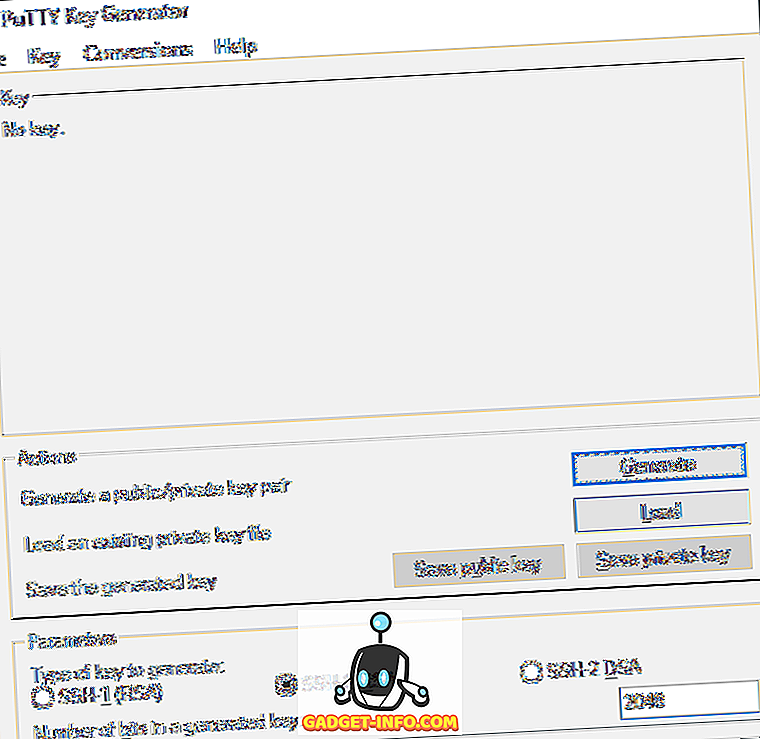

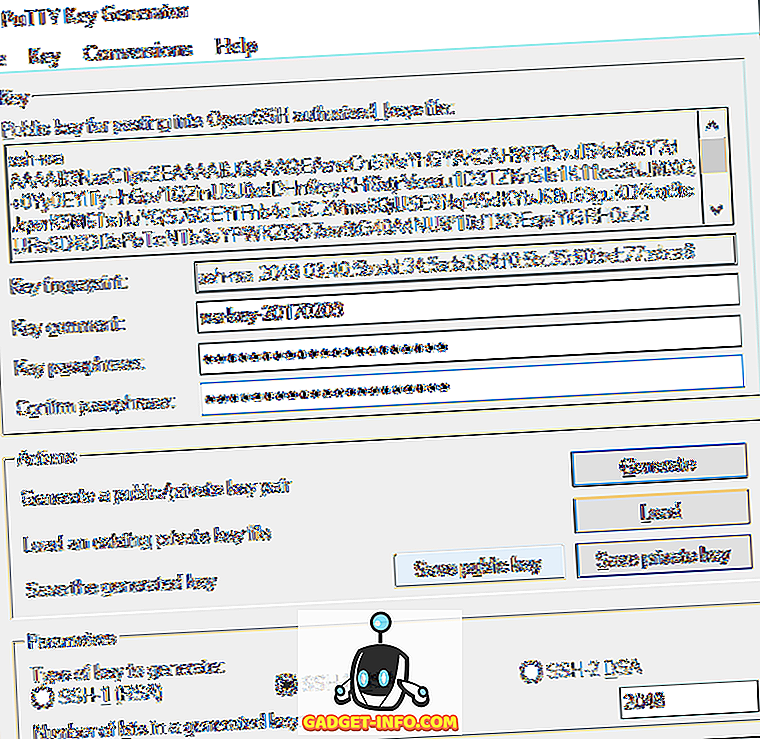

キーを生成するには、先に進んでpuTTYGenを最初に開きます。 空白の画面が表示されるので、実際には下のデフォルト設定から設定を変更する必要はありません。

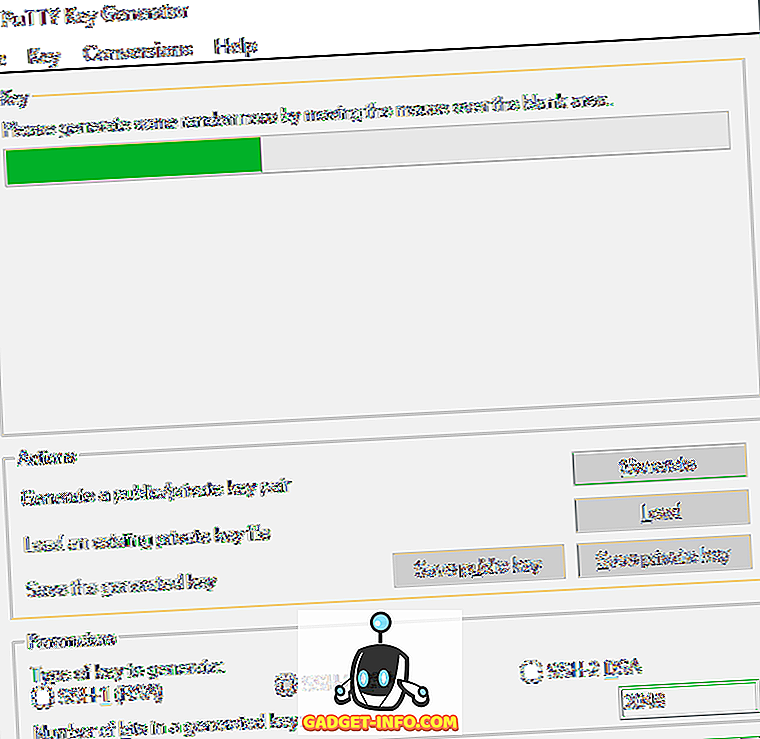

[ 生成 ]ボタンをクリックしてから、プログレスバーがいっぱいになるまでマウスを空白領域の周囲に移動します。

鍵が生成されたら、パスフレーズを入力する必要があります。これは基本的に鍵をロック解除するためのパスワードのようなものです。

ブルートフォース攻撃から鍵を保護するために長いパスフレーズを使用するのは良い考えです。 パスフレーズを2回入力したら、[ Save public key]および[ Save private key]ボタンをクリックします 。 これらのファイルは安全な場所、できればパスワードを開く必要がある暗号化されたコンテナに保存してください。 暗号化されたボリュームを作成するためのVeraCryptの使用に関する私の投稿をチェックしてください。

ユーザーとキーを追加

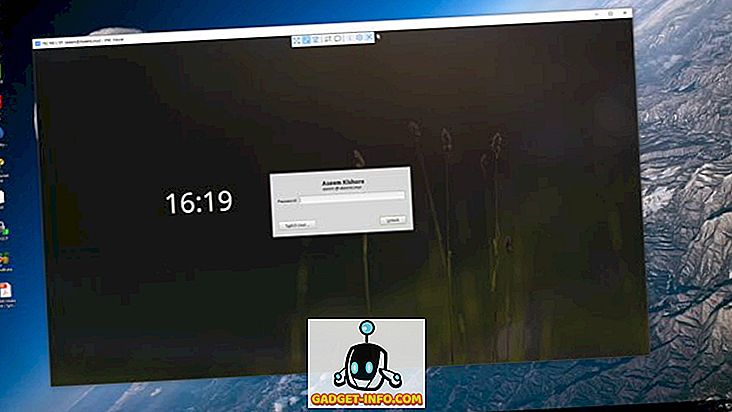

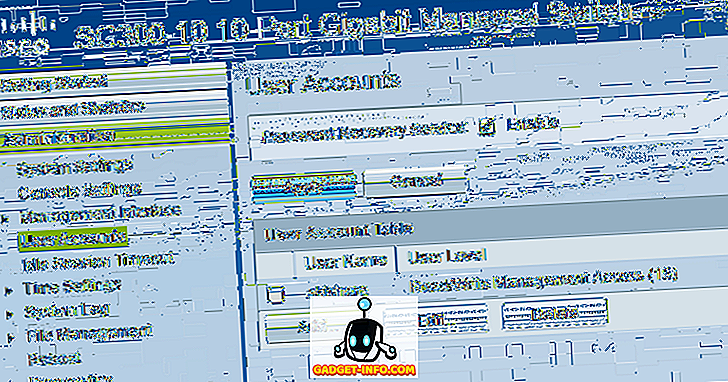

これで、以前のSSHユーザー認証画面に戻ります。 ここでは、2つの異なる選択肢から選択できます。 最初に、 Administration - User Accountsに行き、あなたが現在ログイン用に持っているアカウントを見てください。

ご覧のとおり、私は私のスイッチにアクセスするためのakishoreというアカウントを1つ持っています。 現在、このアカウントを使用してWebベースのGUIとCLIにアクセスできます。 SSH User Authenticationページに戻り、 SSH User Authentication Tableに(公開キーで)追加する必要があるユーザは、 Administration - User Accountsの下にあるものと同じでも、異なっていてもかまいません。

同じユーザー名を選択した場合は、[ 自動ログイン ]の下にある[ 有効 ]ボタンをクリックしてスイッチにログインすると、秘密キーのユーザー名とパスワードを入力するだけでログインできます。 。

ここで別のユーザー名を選択した場合は、SSH秘密鍵のユーザー名とパスワードを入力する必要があるというプロンプトが表示され、次に通常のユーザー名とパスワードを入力する必要があります([Admin] - [User Accounts]の下に表示)。 。 セキュリティを強化したい場合は、別のユーザー名を使用してください。それ以外の場合は、現在のユーザー名と同じ名前を付けてください。

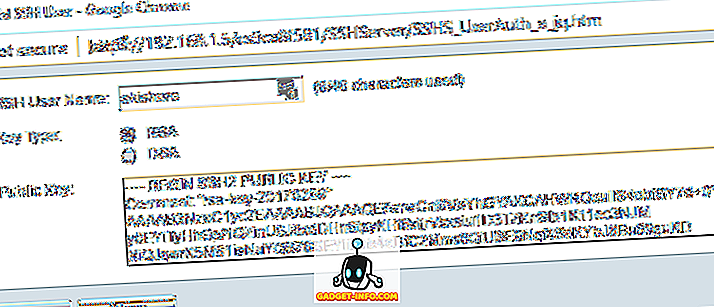

[追加]ボタンをクリックすると、[ SSHユーザーの追加]ウィンドウがポップアップ表示されます。

Key TypeがRSAに設定されていることを確認してから、先にメモ帳などのプログラムを使用して保存した公開SSH鍵ファイルを開きます。 内容全体をコピーして[ 公開鍵]ウィンドウに貼り付けます。 上部に「 成功」というメッセージが表示されたら、 「 適用」をクリックしてから「閉じる」をクリックします 。

秘密鍵を使用したログイン

あとは、秘密鍵とパスワードを使ってログインするだけです。 この時点で、ログインしようとすると、ログイン認証情報を2回入力する必要があります。1回は秘密鍵用、もう1回は通常のユーザーアカウント用です。 自動ログインを有効にしたら、秘密鍵のユーザー名とパスワードを入力するだけで、参加できます。

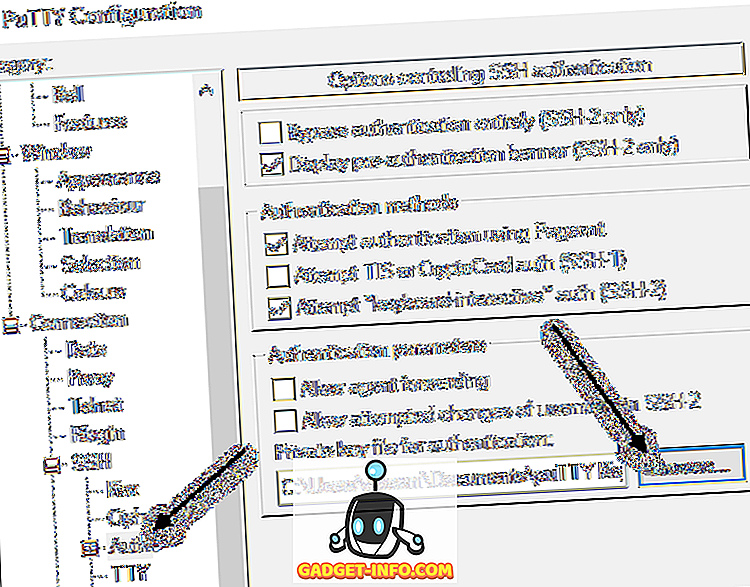

puTTYを開き、いつものようにホスト名ボックスにスイッチのIPアドレスを入力します。 しかし、今回は秘密鍵もpuTTYにロードする必要があります。 これを行うには、[ 接続 ]、[ SSH ]の順に展開し、[ 認証 ]をクリックします。

認証用の秘密鍵ファイルの下にある参照ボタンをクリックし、以前puTTYから保存した秘密鍵ファイルを選択します。 今すぐ開くボタンをクリックして接続します。

最初のプロンプトはlogin asとなり 、それがSSHユーザーの下に追加したユーザー名になります。 メインのユーザーアカウントと同じユーザー名を使用した場合は問題ありません。

私の場合は、両方のユーザーアカウントにakishoreを使用しましたが、秘密キーとメインユーザーアカウントには異なるパスワードを使用しました。 お望みであれば、パスワードも同じにすることができますが、特に自動ログインを有効にしている場合は特にそうしても意味がありません。

スイッチに入るのに2回ログインする必要がない場合は、 [SSH User Authentication]ページの[ Automatic login]の横にある[ Enable]チェックボックスをオンにします。

これが有効になると、SSHユーザーの認証情報を入力するだけでログインできるようになります。

少し複雑ですが、一度試してみると意味があります。 前に述べたように、秘密鍵を正しい形式で入手できたら、CLIコマンドも書き出します。 ここの指示に従うと、SSH経由であなたのスイッチにアクセスすることは今よりずっと安全であるべきです。 問題に遭遇したり質問がある場合は、コメントを投稿してください。 楽しい!